Bagaimana cara mengamankan data atau

privasi

1.

Pakai Antivirus

Saat

membeli komputer baru, banyak orang khawatir mengenai fitur

keamanannya. Kekhawatiran tersebut membuat mereka memasang beberapa aplikasi

keamanan sekaligus seperti antivirus dan antispyware. Padahal, hal ini akan

membebani kinerja komputer yang berimbas pada performa.

Untuk mengatasi

permasalahan semacam itu, saat ini OS seperti Windows 10 sudah menyediakan

antivirus bawaan. Namun jika masih terasa kurang, kalian cukup memasang satu

antivirus lagi sesuai dengan yang diinginkan.

Cara melindungi

Perangkat Komputer langkah-langkah yang dapat dilakukan untuk melindungi

perangkat komputer dari penyusupan:

• Selalu

Aktifkan Firewall

• Gunakan

Antivirus dan Antispyware

• Kelola Sistem

Operasi dan Browser

• Lindungi

Semua Perangkat

Gunakan Jaringan Nirkabel Secara Aman

• Jaringan

nirkabel memungkinkan perangkat yang mendukung Wi-Fi, seperti laptop dan

tablet, terhubung ke jaringan melalui pengidentifikasi jaringan, yang disebut

sebagai SSID (Service Set Identifier)

Untuk mencegah penyusup masuk ke

jaringan nirkabel:

• Merubah SSID

standar dan kata sandi default.

•

Mengkonfigurasi router nirkabel agar tidak menyiarkan SSID, yang memberikan hambatan

tambahan untuk menemukan jaringan.

• Mengenkripsi

komunikasi nirkabel dengan mengaktifkan keamanan nirkabel dan fitur enkripsi

WPA2 pada router nirkabel.

Kelemahan WP2

• memungkinkan

penyusup memecah enkripsi antara router nirkabel dan klien nirkabel, serta memungkinkan

penyusup mengakses dan memanipulasi lalu lintas jaringan.

• dieksploitasi

menggunakan KRACK (Key Reinstallation Attacks).

• Untuk mencegah

seseorang mencegat informasi (“menyadap”) saat menggunakan jaringan nirkabel publik,

gunakan tunnel dan layanan VPN terenkripsi.

Bluetooth

• Bluetooth

dapat dieksploitasi oleh peretas untuk

menyadap,

membuat kontrol akses jarak jauh,

mendistribusikan

malware, dan menguras baterai.

• Untuk

menghindari masalah ini, nonaktifkan

Bluetooth bila

tidak digunakan.

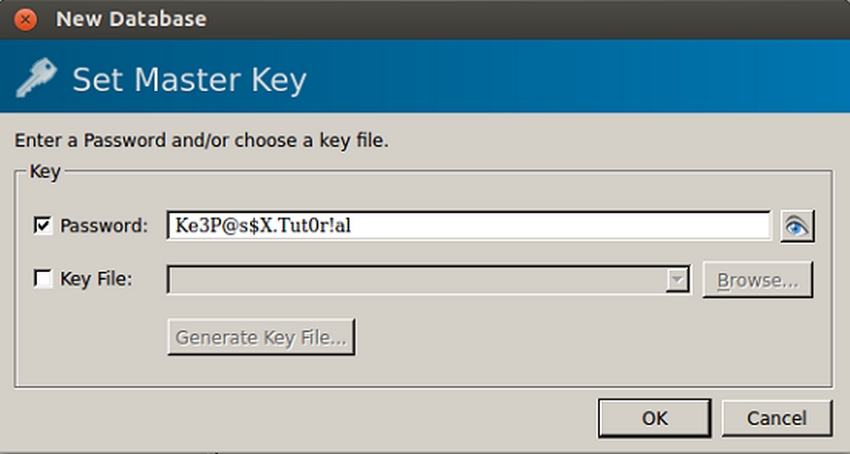

2.

Ganti password secara berkala

Mengganti password secara

berkala setiap enam bulan hingga satu tahun sekali sangat dianjurkan. Selain

itu, sebaiknya gunakan password kuat dengan berbagai kombinasi di

dalamnya seperti huruf, angka dan simbol.

Kalian bisa

menggunakan aplikasi kalender untuk memberikan pemberitahuan jika sudah saatnya

mengganti password. Kalian juga bisa menggunakan sejumlah aplikasi password

manager untuk mengelola password pada berbagai akun online.

Kata Sandi Unik untuk Setiap Akun Online

• Tidak

menggunakan kata dalam kamus atau nama dalam Bahasa apa pun

• Tidak

menggunakan kesalahan eja yang umum dari kata dalam kamus

• Tidak menggunakan

nama komputer atau nama akun

• Jika

memungkinkan, gunakan karakter khusus, misalnya ! @ # $ % ^ & * ( )

• Gunakan kata

sandi dengan 10 karakter atau lebih

Gunakan Kalimat Sandi dan Bukan Kata

Sandi

• Untuk mencegah

akses fisik yang tidak sah ke perangkat komputer, gunakan kalimat sandi, dan

bukan kata sandi.

Tips memilih kalimat sandi yang bagus:

• Pilih

pernyataan yang bermakna untuk Anda

• Tambahkan

karakter khusus, misalnya ! @ # $ % ^ & * ( )

• Semakin

panjang semakin baik

• Jangan

gunakan pernyataan yang umum atau terkenal, misalnya lirik dari lagu popular

Standar Sandi NIST (National Institute

for Standards and Technology)

• Panjang

minimum 8 karakter, maksimum 64 karakter

• Bukan kata

sandi umum yang mudah ditebak, misalnya password, abc123

• Tidak ada

aturan penyusunan, misalnya berisi huruf besar dan kecil serta angka

• Meningkatkan

keakuratan pengetikan dengan memungkinkan pengguna melihat kata sandi saat

mengetik

• Semua

karakter cetak dan spasi boleh digunakan

• Tidak ada

petunjuk kata sandi

• Tidak ada

waktu berakhir berkala atau mendadak untuk kata sandi

• Tidak ada

otentikasi berdasarkan pengetahuan, misalnya informasi dari pertanyaan rahasia

bersama, data pemasaran, riwayat transaksi

Membuat dan Menyimpan Kata Sandi yang

Kuat

• Bagian 1:

Membuat Kata Sandi yang Kuat

• Kata sandi

yang kuat memiliki empat persyaratan yang tersusun dalam urutan keutamaan:

1) Pengguna

dapat mengingat kata sandi dengan mudah.

2) Kata sandi

tidak mudah ditebak oleh orang lain.

3) Kata sandi

tidak mudah ditebak atau ditemukan oleh

program.

4) Kata sandi

harus rumit, berisi angka, simbol, serta

gabungan huruf

besar dan kecil.

kebijakan kata sandi yang ditetapkan untuk

organisasi pada umumnya:

• Panjang kata

sandi harus setidaknya 8 karakter

• Kata sandi harus

berisi huruf besar dan kecil

• Kata sandi

harus berisi angka

• Kata sandi

harus berisi karakter non-alfanumerik

3.

Backup data dan dokumen penting

Jika kalian

sering bekerja secara offline, pasti akan menyimpan data dan dokumen

pada drive penyimpanan yang tersedia. Untuk mencegah kehilangan data

yang disebabkan berbagai hal, kalian dapat melakukan proses backup.

Saat ini ada

banyak layanan cloud seperti OneDrive atau Dropbox untuk menyimpan

data dan dokumen secara online. Bagi yang jarang terhubung ke internet,

bisa menyimpan data-data tersebut pada flashdisk atau hard disk eksternal.

Cadangkan Data :

• Memiliki

cadangan dapat mencegah hilangnya data tak tergantikan, misalnya foto keluarga.

Untuk membuat cadangan data dengan benar, memerlukan lokasi penyimpanan tambahan

untuk data dan harus menyalin data ke lokasi tersebut secara rutin dan

otomatis.

• Lokasi

tambahan untuk file cadangan:

• dapat berada

di jaringan rumah (NAS),

• lokasi

sekunder (Flaskdrive/Harddrive/CD/DVD), atau

• Cloud (AWS

(Amazon Web Services)/Dropbox).

Menghapus Data Secara Permanen

• Untuk

menghapus data agar tidak lagi dapat dipulihkan, data harus ditimpa dengan

angka biner satu dan nol beberapa kali.

• Untuk

mencegah pemulihan file yang dihapus, perlu menggunakan alat bantu yang dirancang

khusus untuk melakukan hal tersebut.

• Program

SDelete dari Microsoft (untuk Vista dan versi lebih baru), mengklaim dapat

sepenuhnya menghapus file sensitif.

• Shred untuk

Linux dan

• Secure Empty

Trash untuk Mac OSX adalah beberapa alat bantu yang mengklaim menyediakan

layanan serupa.

• secara fisik

menghancurkan hard drive atau perangkat penyimpanan.

4.

Jangan sembarangan melakukan pembayaran online

Salah satu

aktivitas yang sering dilakukan menggunakan komputer adalah belanja online.

Selain menghemat waktu dan tenaga, barang yang dijual di situs belanja online juga

jauh lebih murah. Namun, kalian harus berhati-hati dan jangan sembarang

melakukan pembayaran secara online.

Gunakan platform

e-Commerce terpercaya dalam melakukan sistem pembayaran. Untuk mencegah

penipuan, hindari memberikan data pribadi dan nomor rekening pada saat

berbelanja secara pribadi.

Otentikasi Dua Faktor

• Layanan

online Google, Facebook, Twitter, LinkedIn, Apple, dan Microsoft, menggunakan

otentikasi dua faktor untuk memberikan lapisan tambahan keamanan untuk masuk ke

akun.

• Selain nama

pengguna dan kata sandi, atau PIN (nomor identifikasi pribadi) atau pola,

otentikasi dua faktor memerlukan token kedua, seperti:

v

Objek

fisik - kartu kredit, kartu ATM, ponsel, atau fob

v

Pemindaian

biometrik - pemindaian sidik jari, pemindaian telapak tangan, dan pengenalan

wajah atau suara.

5.

Abaikan pesan spam

Pengguna

komputer sering kali menerina pesan berantai berisi promosi atau iklan menarik

di berbagai media sosial. Hal ini sangat berbahaya, terutama jika ternyata itu

adalah pesan spam. Oleh karena itu, jangan pernah membuka link di

dalam pesan spam tersebut.

Hal pertama

yang perlu dilakukan adalah memastikan link tersebut asli dan bukan

jebakan dari penjahat siber. Gunakan Google untuk memeriksa situs web resmi

dari pesan yang diterima. Segera hapus jika ternyata pesan tersebut

mencurigakan.

Tujuh tips di atas

sebenarnya tidak hanya berlaku untuk pengguna komputer, tapi juga para

pengguna gadget lain seperti smartphone dan laptop.

Jangan Bagi Terlalu Banyak Informasi di

Media Sosial

•

Mempertahankan privasi di media sosial, dengan memberikan sedikit mungkin

informasi. Tidak memberikan informasi seperti tanggal lahir, alamat email, atau

nomor telepon di profil diri.

• Orang-orang

yang perlu mengetahui informasi pribadi Anda mungkin sudah mengetahuinya.

Jangan isi profil media sosial dengan lengkap, hanya berikan informasi minimum yang

diperlukan.

• Periksa

pengaturan media sosial agar hanya membolehkan orang yang dikenal untuk melihat

aktivitas atau terlibat dalam percakapan Anda.

Privasi email dan Web Browser

• Mengirim

email, serupa dengan mengirim pesan menggunakan kartu pos. Pesan kartu pos

dapat dilihat oleh siapa pun yang dapat melihatnya.

• Pesan email

dikirim dalam bentuk teks sederhana, dan dapat dibaca

oleh siapa pun

yang dapat mengakses.

• Komunikasi email

juga melewati berbagai server sewaktu dikirim ke

tujuan. Bahkan

bila pesan email dihapus, pesan tersebut dapat

diarsipkan di

server email selama beberapa waktu.

• Siapa pun

yang memiliki akses fisik ke komputer, atau router, dapat

melihat situs

web yang pernah dikunjungi menggunakan riwayat

peramban web,

cache, dan file log.

• Masalah ini

dapat diminimalkan dengan mengaktifkan mode

penelusuran

Privacy web browser. Sebagian besar web browser yang

populer

memiliki istilah sendiri untuk mode browser rahasia:

• Microsoft

Internet Explorer: InPrivate

• Google

Chrome: Incognito

• Mozilla

Firefox: Tab/jendela rahasia

• Safari:

Private: Private browsing